Почему IP быстро попадают в блокировки

Одна из самых частых жалоб в автоматизации звучит одинаково: “IP отработал несколько часов — и уже в блоке”. Возникает ощущение, что проблема в самом адресе или в его качестве.

На практике IP редко блокируется сам по себе. Чаще всего адрес становится видимым из-за поведенческой модели, нагрузки или архитектурных ошибок. Антифрод-системы анализируют не только источник трафика, но и то, как именно он используется.

Если не понимать, почему IP попадает в риск-зону, смена адресов превращается в бесконечный цикл без системного результата.

1. IP как индикатор, а не первопричина

IP — это один из множества сигналов в модели оценки риска. Когда система фиксирует подозрительную активность, она учитывает:

- частоту и интенсивность запросов;

- повторяемость действий;

- совпадения цифрового отпечатка;

- резкие смены географии;

- признаки связи между аккаунтами.

Если через один адрес выполняются массовые однотипные действия, IP становится маркером шаблонного поведения. В этом случае даже качественные прокси для автоматизации не спасут, если сама логика работы остаётся однотипной.

IP оказывается в блокировке не сам по себе, а из-за повторяющейся модели действий, которая через него реализуется.

2. Нагрузка и интенсивность запросов

Одна из самых распространённых причин — перегрузка.

При массовом парсинге или работе через API один IP может генерировать сотни запросов в минуту. Даже если это датацентровые прокси, которые обеспечивают высокую скорость, слишком высокая активность быстро попадает под ограничения.

Важно понимать: антифрод оценивает не только объем, но и структуру запросов. Равномерные интервалы, отсутствие естественных пауз, одинаковые сценарии — все это усиливает риск. При масштабировании задача не в том, чтобы просто добавить IP, а в том, чтобы распределить нагрузку логично.

3. Одинаковая модель поведения

| Поведение реального пользователя | Автоматизированная модель |

| Нерегулярные интервалы между действиями | Фиксированные интервалы |

| Разная глубина просмотра страниц | Одинаковая последовательность шагов |

| Случайные паузы и возвраты | Четкая линейная логика |

| Разная скорость реакции | Стабильная скорость выполнения |

| Разные точки входа | Один и тот же стартовый URL |

| Вариативность сценариев | Повторяющийся алгоритм действий |

При автоматизации аккаунтов часто используется единая логика: одинаковые действия, одинаковая последовательность шагов, одинаковые тайминги.

Даже если подключены резидентские прокси, поведение по-прежнему выглядит автоматизированным. Система связывает не только IP, но и паттерн.

Это особенно заметно при:

- фарминге аккаунтов,

- прогреве рекламных кабинетов,

- массовых действиях в интерфейсе,

- API-интеграциях без вариативности.

IP в такой схеме становится лишь техническим посредником, а не причиной блокировки.

4. География и консистентность

Резкая смена регионов — еще один фактор риска. Если аккаунт в течение часа появляется из разных стран или подсетей, это формирует нетипичный сетевой профиль.

В некоторых сценариях более логичным решением являются ISP-прокси, которые обеспечивают стабильность IP при сохранении характеристик пользовательского подключения. Это снижает эффект резких сетевых скачков. Но даже в этом случае важно сохранять последовательность поведения.

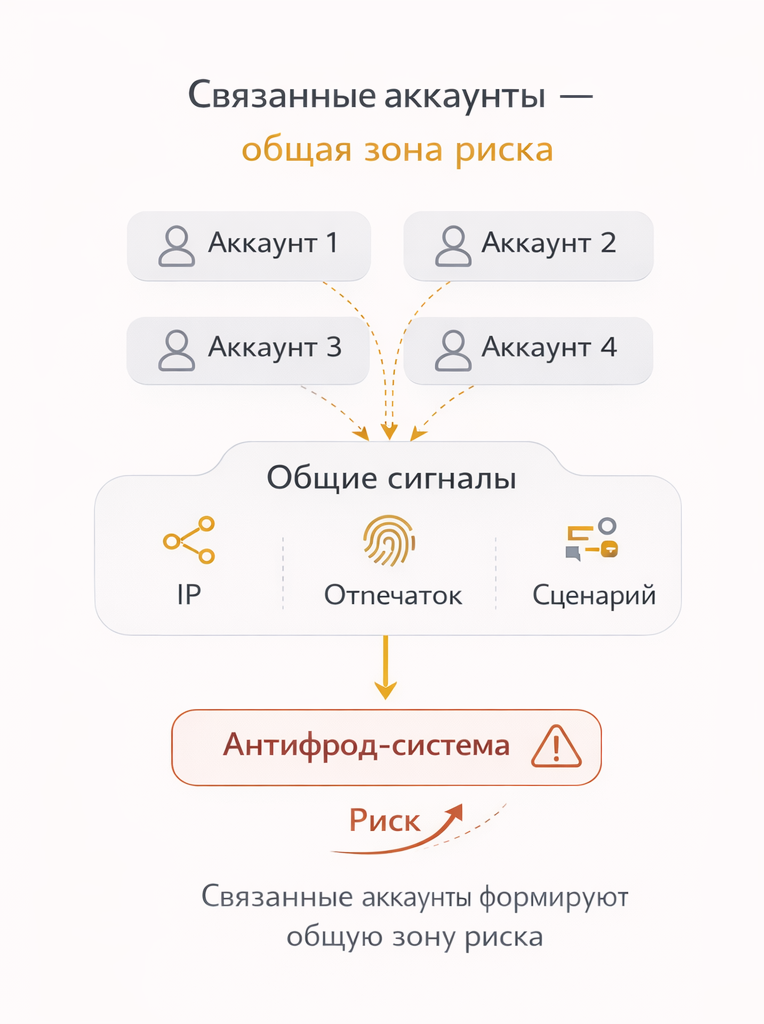

5. Связь между аккаунтами

IP нередко попадает под блокировку вместе с другими адресами, связанными общей активностью.

Если несколько аккаунтов используют одинаковые технические параметры и повторяют одни и те же действия, антифрод связывает их между собой. В такой ситуации важна не просто смена адреса, а правильно построенная инфраструктура прокси с разделением нагрузки и раздельной настройкой рабочих профилей.

Без технического разделения IP становится общей зоной риска.

Практические выводы

- IP — это индикатор активности, а не источник проблемы.

- Основной риск создает повторяемость действий.

- Перегрузка и однотипные сценарии ускоряют блокировки.

- Масштабирование требует распределения нагрузки и вариативности.

- Прокси должны быть частью продуманной архитектуры, а не временной мерой.

В профессиональных проектах, где используются решения уровня MangoProxy, прокси рассматриваются как элемент сетевой модели, встроенной в общую систему автоматизации.

Заключение

IP быстро попадает в блокировки не из-за качества, а из-за модели использования. Антифрод оценивает поведение, нагрузку и взаимосвязи.

Системный подход к автоматизации позволяет управлять рисками. И чем лучше продумана архитектура, тем дольше IP остаются рабочими.

Часто задаваемые вопросы

Здесь мы ответили на самые часто задаваемые вопросы. Все равно не можешь найти ответа?

Почему IP блокируется так быстро?

Чаще всего причина в высокой интенсивности запросов или повторяемости действий. Система выявляет устойчивый шаблон и повышает уровень риска для адреса.

Поможет ли постоянная смена IP?

Если поведение остается одинаковым, блокировки продолжатся. Смена адреса без изменения логики дает временный эффект.

Какой тип прокси блокируется реже?

Риск зависит не столько от типа (датацентровые, резидентские или ISP), сколько от сценария использования.

Можно ли полностью исключить блокировки?

Нет. Задача не в полном исключении, а в снижении вероятности через грамотную архитектуру